То, что происходит в фильмах или сериалах, может никогда не произойти в реальной жизни. Когда речь идет о взломе, ограблении или хакерской атаке, фильмы склонны демонстрировать абсолютно нереалистичные вещи.

Часто специалистов узкого профиля, которые могли бы обеспечить надлежащее сопровождение, даже не привлекают к процессу съемок. Поэтому зрители теряются в искаженной реальности, а эксперты озадачены фальсификациями.

Например, зрители верят, что некий порошок может обнаружить инфракрасные лучи, которые защищают Чашу Грааля. Или считают, что преступник может присоединить провод к клавиатуре Ajax, считать пароль и взломать систему безопасности. Именно поэтому мы решили проанализировать едва ли не самое популярное преступление в кино — взлом системы безопасности через клавиатуру.

Как правило, он выполняется в три этапа:

- Поиск клавиатуры.

- Получение физического доступа или перехват радиосигнала.

- Взлом системы через стороннее программное обеспечение.

Разберемся, что не так на каждом из этих этапов.

Шаг 1: Поиск клавиатуры

Первым шагом при любой попытке вторжения является сбор информации. Когда преступники попадают в здание, они знают наперед, в каком направлении бежать и где искать устройства, которые надо взломать. Даже если никогда не были внутри, они безошибочно находят правильную стену, хотя устройство установлено с противоположной стороны. В теории это может показаться простым, но на практике различить проводные и беспроводные устройства довольно сложно.

Чтобы определить точное местоположение проводной клавиатуры, установленной внутри помещения, преступник должен использовать мощный мультисканер для поиска нужного кабеля в стене. Однако мультисканер не определяет, какой именно кабель найден — дверной звонок, домофон или электрическая проводка. А если в помещении толстые стены, мультисканер вообще может оказаться бесполезным.

Если клавиатура беспроводная, поиск скрытых кабелей не поможет. Преступники могут просканировать радиосигнал, чтобы определить место беспроводного устройства. Однако на обмен данными между устройством и хабом по технологии TDMA отводится короткий промежуток времени. Остальное время их коммуникационные модули неактивны. Преступнику понадобятся десятки минут, чтобы определить источник сигнала. И даже тогда нет никаких гарантий, что обнаруженный источник сигнала принадлежит нужному устройству. Кроме того, это может быть не устройство Ajax, так как другие устройства также используют частоты Ajax.

Впрочем, чтобы поймать радиосигнал, преступники используют код-граббер. Это специальное устройство для перехвата сигнала, передаваемого при установке или снятии системы с охраны. Но взломать устройство Ajax таким образом невозможно из-за шифрования сигнала и проприетарного протокола связи.

👉 Узнать больше о радиопротоколе Jeweller

Технологии защиты:

- блочное шифрование с плавающим ключом;

- принцип TDMA.

Эта статья рассказывает о клавиатурах Ajax, устанавливаемых внутри помещений. В портфолио продуктов Ajax также есть уличные клавиатуры. Такие клавиатуры устанавливаются снаружи объекта и иногда в пределах легкой доступности. Несмотря на это, они имеют усиленную защиту от саботажа и могут противостоять даже злоумышленнику, применяющему физическую силу для вывода устройства из строя.

Шаг 2: Физический доступ

Для атаки на систему безопасности преступники всегда ищут физический доступ к устройству. Получение доступа для преступников должно быть быстрым и тихим, даже если для этого придется просверлить полуметровую стену.

Как правило, клавиатуры устанавливают на входе в помещение. Обычно это несущие стены из кирпича, бетона или железобетона толщиной 25 см и более (в зависимости от строительных норм и правил). Иногда толщина может доходить до 50 см, и просверлить такую стену бесшумно за несколько секунд невозможно.

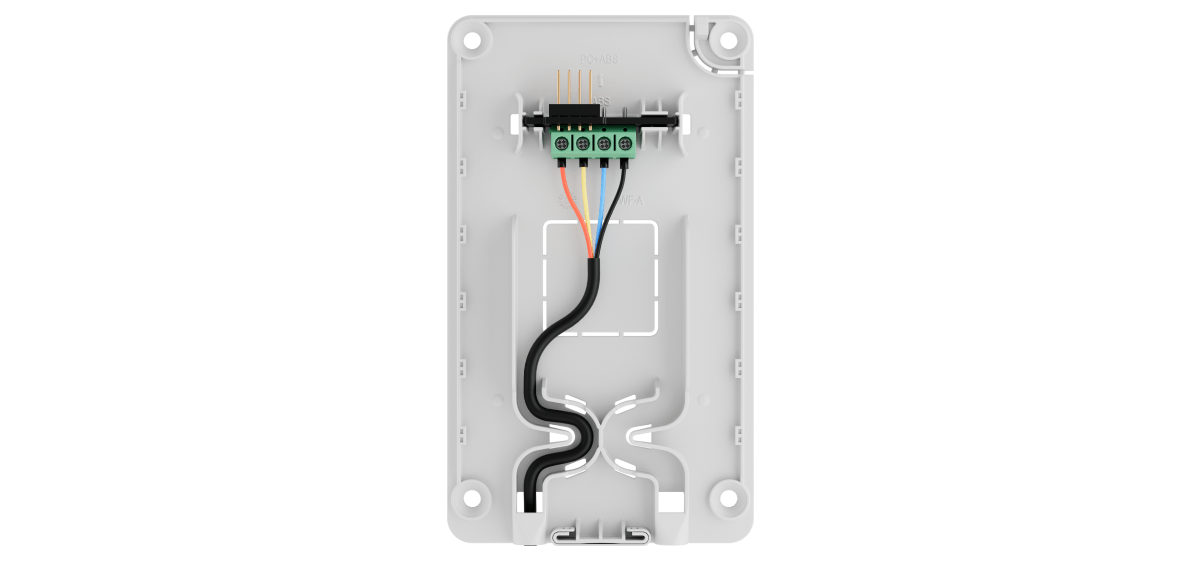

Кроме привлечения внимания соседей, существует риск повредить дрелью устройство. Линия Fibra проводной клавиатуры проходит через кабель-канал в крепежной панели SmartBracket. Эти каналы имеют изогнутую конструкцию, а кабель фиксируется стяжками. Поэтому, если преступники просверлят SmartBracket, они, скорее всего, перережут все провода.

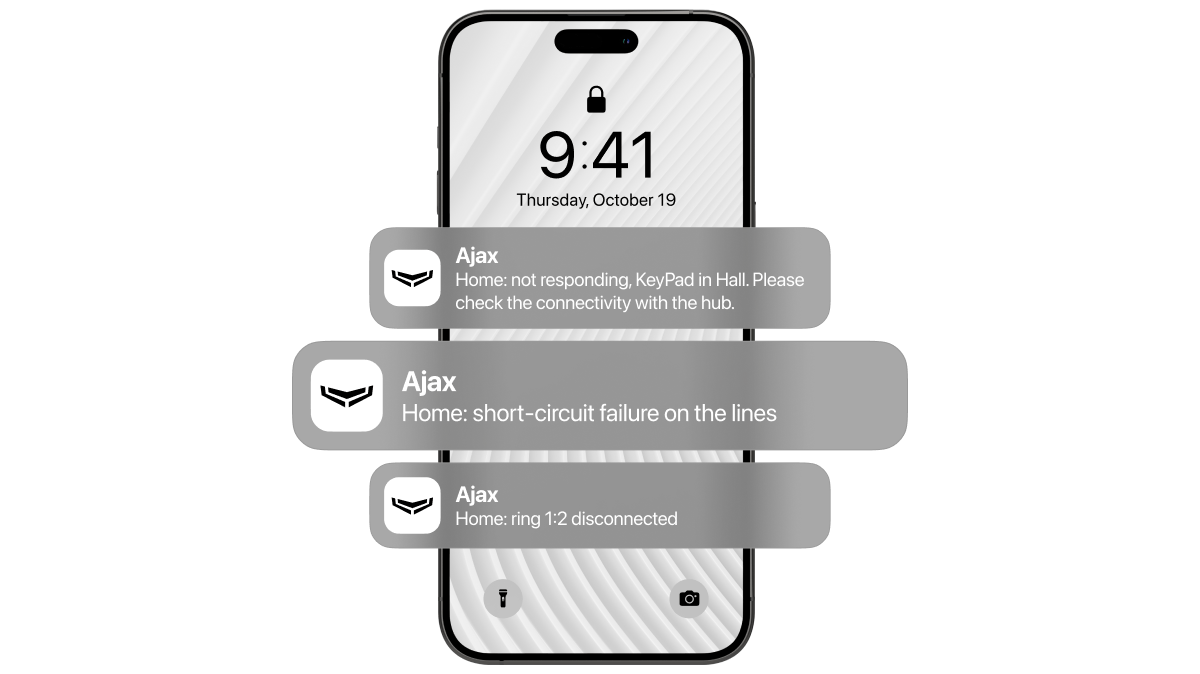

Кроме повреждения устройства, пользователи и пульт охраны (ПЦН) будут уведомлены о попытке вторжения. При повреждении кабеля они получат сообщение о коротком замыкании и разрыве кольцевого подключения (если используется топология «кольцо»). При обрыве кабеля или повреждении клавиатуры также будет отправлено сообщение о потере связи с хабом.

👉 Узнать больше о технологии Fibra

Даже если преступник попытается повредить систему безопасности с помощью электрического саботажа (например, электрошокера), Superior LineProtect Fibra поглотит удар. Все устройства между Superior LineProtect Fibra и хабом продолжат работать.

Superior LineProtect Fibra — модуль для защиты хабов и проводных устройств Ajax от саботажа, когда злоумышленник устраивает короткое замыкание, подает напряжение 110/230 В~ или использует электрошокер. Модуль контролирует входное и выходное напряжение на линии Fibra. Если Superior LineProtect Fibra обнаруживает аномальное напряжение на линии, он активирует предохранители и отключает питание устройств, установленных между Superior LineProtect Fibra и хабом.

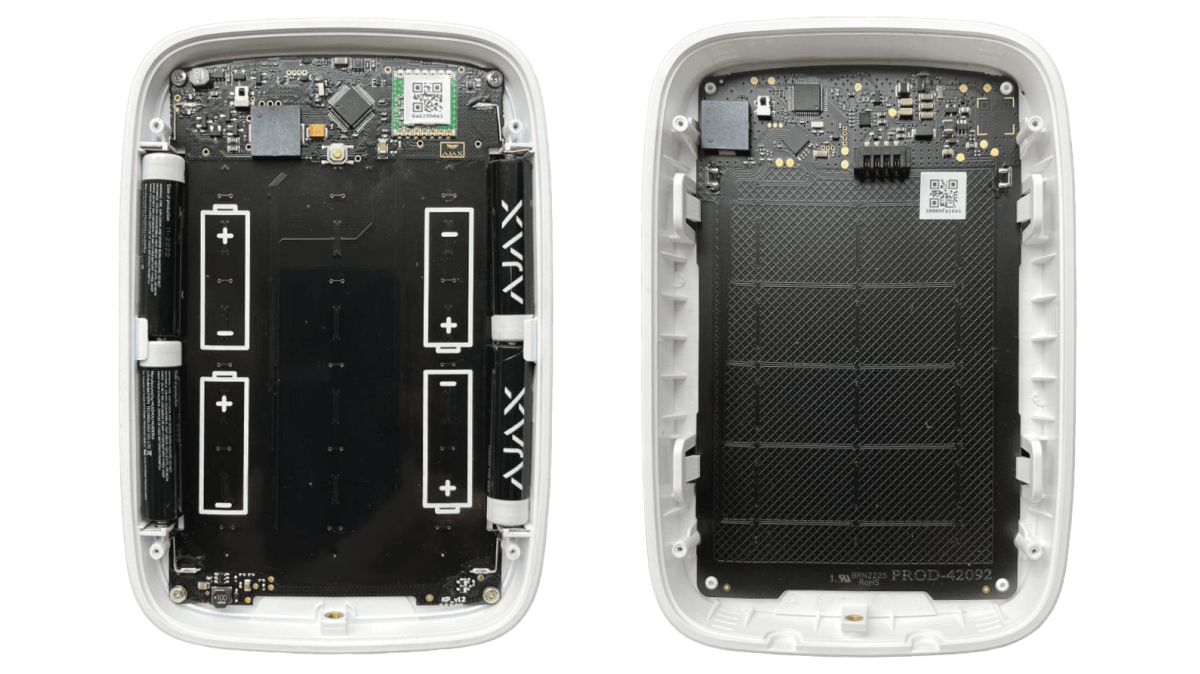

Беспроводные клавиатуры вообще не имеют проводов. Более того, внутри корпусов беспроводных и даже проводных клавиатур Ajax нет проводов. Следовательно, подключиться к какому-либо проводу внутри корпуса устройства абсолютно невозможно. Единственный доступный провод — изолированный и скрытый кабель Fibra.

Некоторые преступники отрывают клавиатуру от стены и ломают ее, что приводит к сбою в системе безопасности. Однако клавиатура — это лишь часть системы, а не её «мозг». Поэтому повреждение клавиатуры не имеет особого смысла с точки зрения угрозы безопасности системы в целом. Кроме того, клавиатуры Ajax имеют тампер, который информирует пользователей и ПЦН в случае вскрытия корпуса устройства, снятия устройства с крепежной панели или отрыва его от поверхности.

Технологии защиты:

- мгновенные уведомления,

- обнаружение потери связи,

- тревога тампера,

- Superior LineProtect Fibra,

- подключение кольцом.

Шаг 3: Взлом

Предположим, что преступник подключился к клавиатуре и остался незамеченным системой. Поскольку это возможно только с Fibra, давайте рассмотрим этот случай. Подключение к одному проводу, как это показывают в фильмах или сериалах, не имеет смысла, поскольку линия Fibra имеет четыре провода: два сигнальных и два силовых.

Для защиты данных, Fibra использует шифрование с плавающим ключом. Взлом и доступ к данным требуют возможностей суперкомпьютера и недель, а то и лет, потраченного времени. Другими словами, это бесполезное дело. Однако даже зашифрованные данные сначала нужно получить. Каждый сеанс связи между хабом и устройством начинается с аутентификации: сравниваются уникальные маркеры и свойства. Если хотя бы один параметр не прошел проверку, хаб игнорирует команды устройства. Поэтому нет смысла фальсифицировать или перехватывать данные.

Клавиатура не сохраняет коды пользователей, что делает невозможным их угадывание. Когда пользователь вводит код, он отправляется на хаб в зашифрованном виде, и хаб его проверяет. Коды внутри хаба надежно хранятся в хешированной форме, так же хаб Ajax использует операционную систему реального времени OS Malevich, что обеспечивает защиту от вирусов и кибератак.

Также невозможно угадать код с помощью грубой атаки. Если в течение минуты трижды подряд будет введен неправильный код или использовано непроверенное устройство доступа, клавиатура будет заблокирована на время, указанное в настройках. В течение этого времени хаб будет игнорировать все коды и устройства доступа, информируя пользователей системы безопасности и ПЦН о попытке несанкционированного доступа.

В конце концов, невозможно взломать систему незамеченным. Любое снятие системы с охраны фиксируется, а пользователи и ПЦН получают уведомления. Никто не сможет удалить уведомление из ленты событий хаба. Кроме того, если ПЦН отслеживает время штатной постановки и снятия системы с охраны, оператор позвонит пользователю, если система будет снята с охраны в незапланированное время.

Технологии защиты:

- зашифрованный проприетарный протокол связи,

- защита от подлога,

- автоблокировка от несанкционированного доступа.

Keypads

Просмотреть все клавиатуры Ajax

Выводы

Взломать систему Ajax — это сложное испытание. Данные защищены шифрованием, а клавиатура не сохраняет коды. Хаб проверяет каждую команду, фильтруя попытки несанкционированного доступа. Традиционные грубые атаки исключаются благодаря функции автоблокировки клавиатуры.

То, что происходит в кино, сериалах или рекламе, подчиняется законам драматургии, часто отклоняясь от принципов физики и математики. Старайтесь скептически относиться ко всему, что вы видите в кино.