Une fois que vous aurez pris la décision de sécuriser votre appartement, votre maison ou votre bureau, vous devrez faire un choix : utiliser un système de sécurité professionnel ou faire confiance à un système d’alarme non certifié plus abordable. Sans se plonger dans les nuances, il semble que les différences sont insignifiantes et que tout équipement de sécurité sera en mesure de faire face à la tâche avec succès.

Mais le désir de faire des économies entraîne beaucoup de problèmes. Les détecteurs sont sujets à de fausses alarmes ou ne réagissent pas aux menaces réelles. Il se peut qu’ils s’arrêtent soudainement de fonctionner et que le système ne vous avertisse pas du dysfonctionnement. La portée de communication radio est à peine suffisante pour couvrir les locaux et la connexion est constamment interrompue. L’app ne fonctionne pas correctement. Votre installation (p. ex. vos biens et même la vie des gens) n’est pas du tout protégée contre les attaques des intrus. De plus, les entreprises de sécurité refusent de relier le système d’alarme à la station de surveillance, et les réponses aux alarmes vous retombent sur les épaules.

Afin de vous aider à prendre la bonne décision, nous avons formulé 6 exigences principales pour un système de sécurité fiable. De plus, nous avons également décrit comment Ajax correspond exactement à ces exigences.

1. Le système de sécurité doit utiliser plusieurs canaux pour communiquer avec le monde

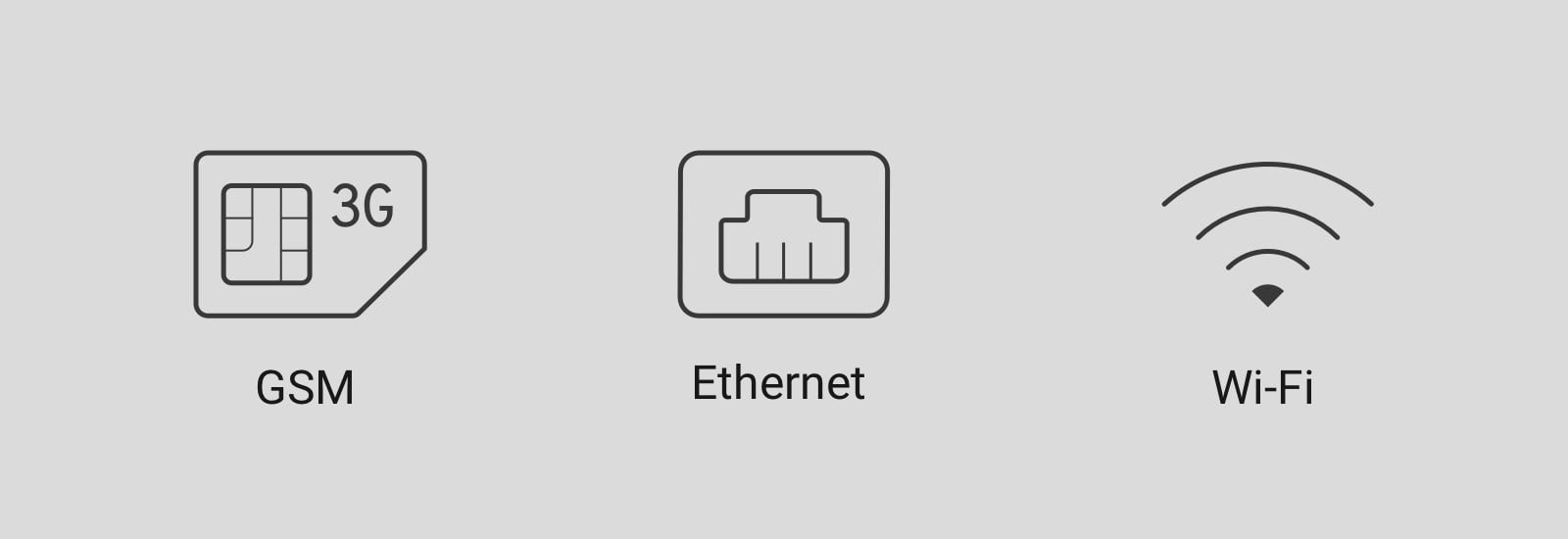

Le système de sécurité peut utiliser différents canaux de communication pour la transmission des alarmes à l’utilisateur et à l’entreprise de sécurité : 2G, Ethernet, et Wi-Fi.

Les systèmes d’alarme équipés d’un seul canal de communication ne sont pas fiables car ce dernier peut s’arrêter de fonctionner pour des raisons naturelles et le système ne signalera pas l’alarme à l’utilisateur et à l’entreprise de sécurité. Par exemple, si vous n’avez plus de solde sur votre compte de carte SIM ou en raison d’une défaillance de la part du fournisseur. De plus, ces systèmes d’alarme sont plus faciles à saboter : simple inhibition des fréquences 2G (si une carte SIM est utilisée seule) ou coupure du câble Ethernet (si vous utilisez uniquement une connexion Internet filaire).

Si un système de sécurité a plusieurs canaux de communication, l’un d’eux est utilisé comme canal principal tandis que les autres représentent les canaux de secours. Ces systèmes sont plus fiables car une défaillance simultanée de plusieurs canaux est moins susceptible de se produire et, en cas de défaillance naturelle, le système continuera de fonctionner normalement. Plus le système utilise de canaux de communication, plus il a de chances d’informer l’utilisateur et l’organisation de sécurité de la menace en temps opportun.

Les canaux doivent être de types différents. Si plusieurs modules GSM sont installés dans le panneau de contrôle et qu’aucun autre canal de communication n’est utilisé, alors en réalité vous n’avez qu’un seul canal. Si les fréquences 2G sont en état d’inhibition, le système sera coupé du monde extérieur.

Il importe également de savoir combien de temps il faut pour passer d’un canal de communication à l’autre. Avec des systèmes d’alarme bon marché, le processus peut prendre des dizaines de minutes. Pendant ce temps, un vol d’appartement dure rarement plus de 5 à 10 minutes.

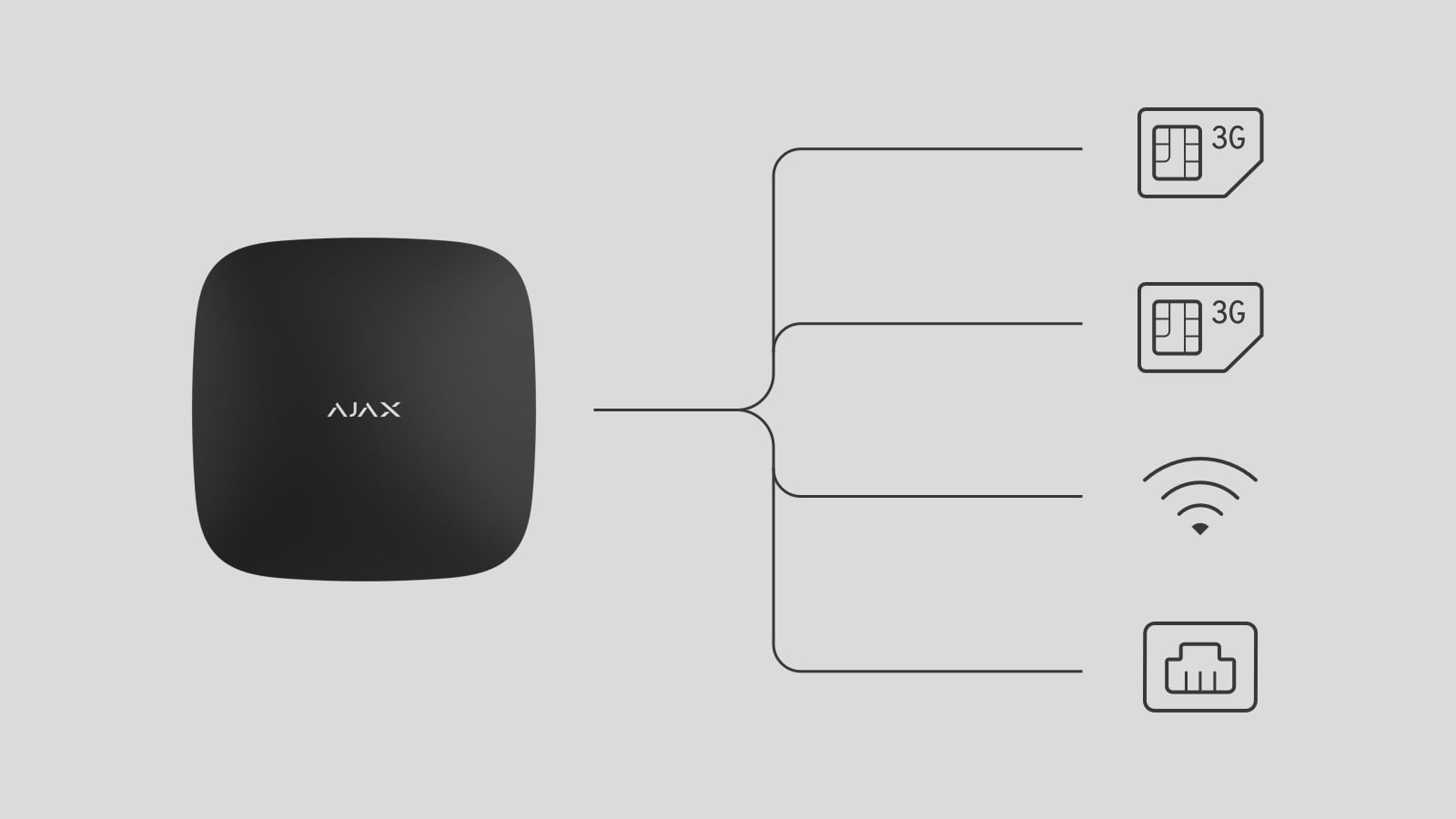

Quels canaux de communication Ajax utilise

Hub utilise 2G et Ethernet pour signaler les événements et les alarmes, et Hub Plus est unique parmi les panneaux de contrôle du système de sécurité car il utilise quatre canaux de communication autorisés en même temps : Wi-Fi, Ethernet et deux emplacements pour cartes SIM 2G/3G.

Le passage d’Ethernet (ou Wi-Fi pour Hub Plus) à la carte SIM s’effectue instantanément tandis que le passage d’une carte SIM Hub Plus à l’autre prend jusqu’à 4 minutes.

👉🏻 Comment Ajax informe les utilisateurs des alertes

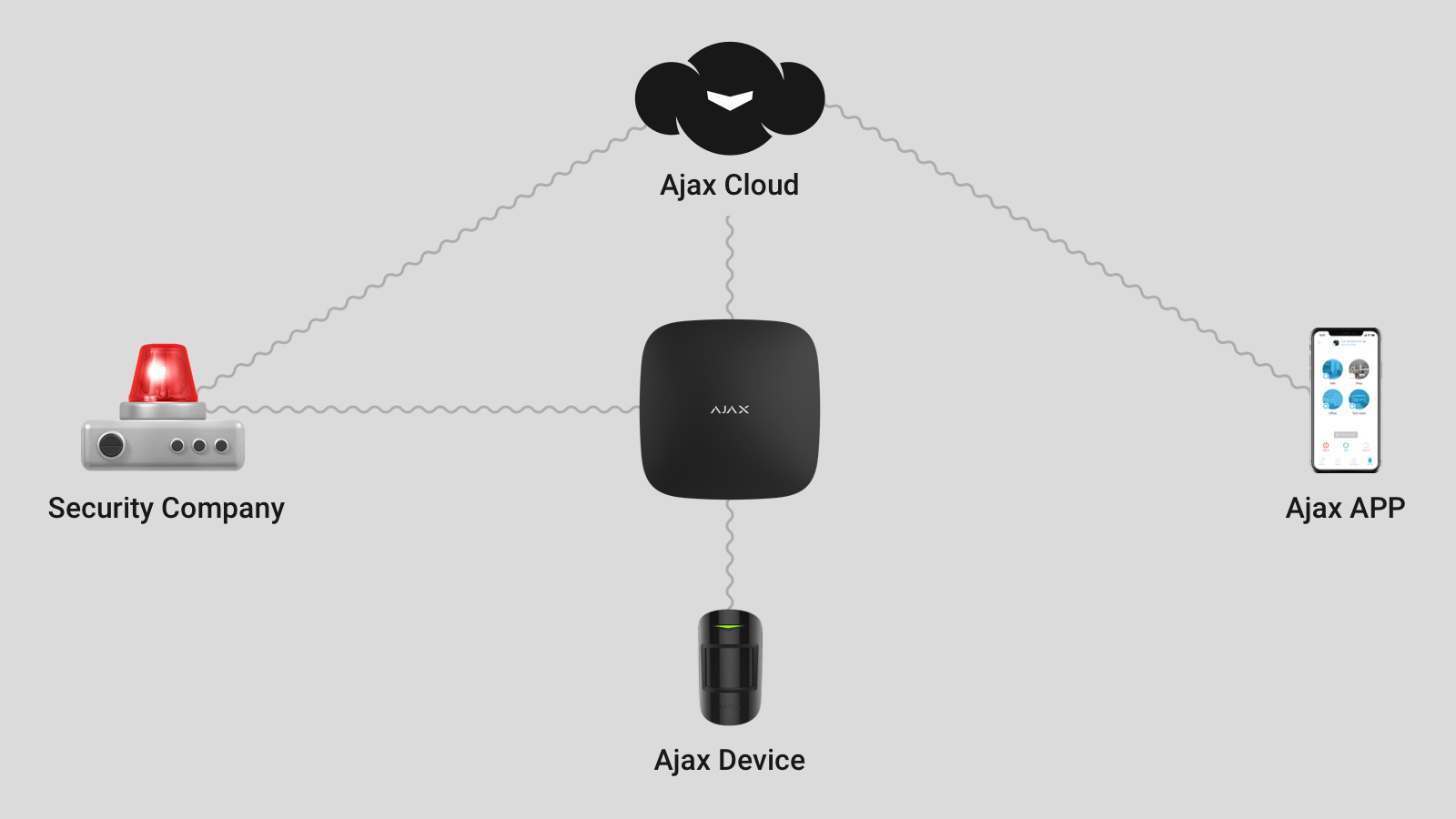

2. Le système de sécurité doit utiliser un serveur cloud

En règle générale, le serveur cloud représente un lien entre le panneau de contrôle et l’application de gestion du système de sécurité. Il permet à l’utilisateur de contrôler tous les aspects du fonctionnement de l’équipement via Internet, même si l’utilisateur est situé à des milliers de kilomètres de l’installation. De plus, le serveur envoie des notifications informatives sur les événements du système et les alarmes.

Dans les systèmes professionnels, les serveurs cloud surveillent également la connexion avec les équipements de sécurité et leurs fonctionnalités en interrogeant le panneau de contrôle. Plus la fréquence d’interrogation est élevée, plus le serveur détectera rapidement la présence d’un problème et avertira les utilisateurs et l’entreprise de sécurité de la situation.

Comment le système de sécurité Ajax utilise le service Ajax Cloud

En plus de la capacité de contrôle des hubs à travers les applications et de recevoir des notifications, le service Ajax Cloud est responsable de l’affichage des données actuelles du système de sécurité. Le service communique régulièrement (de 10 à 300 secondes, selon les réglages) avec le hub et met à jour les états des appareils dans les applications Ajax.

Si le hub se déconnecte, le service Ajax Cloud envoie une alarme aux utilisateurs et à l’Entreprise de sécurité.

👉🏻 Quel délai est requis pour l’envoi d’une notification de perte de communication avec le hub

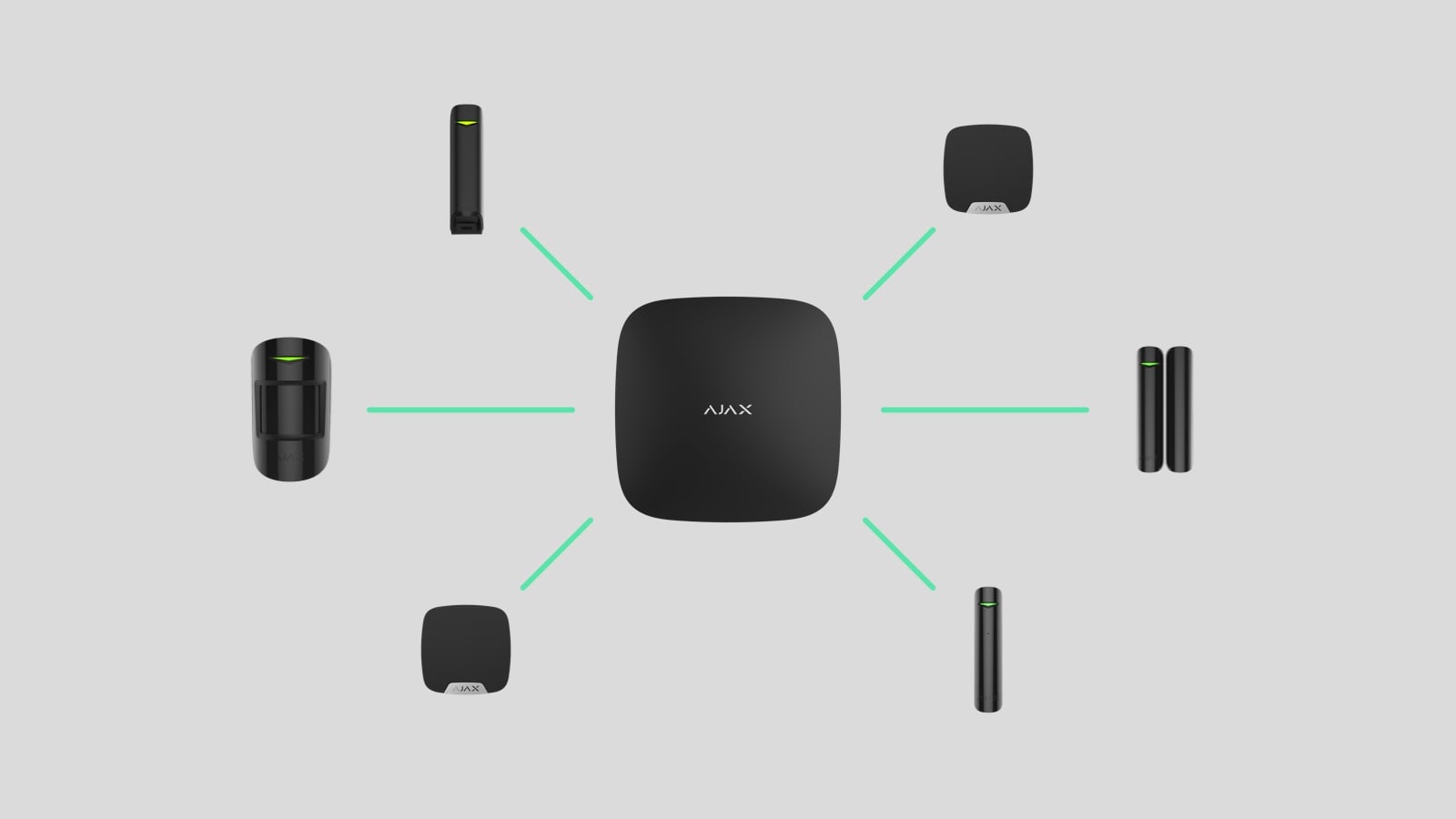

3. Les appareils de sécurité doivent utiliser une technologie de communication fiable pour communiquer avec le panneau de contrôle

Dans les systèmes de sécurité sans fil, l’échange d’informations entre le panneau de contrôle et les détecteurs s’effectue via le canal radio. La communication doit être extrêmement fiable car même les perturbations de courte durée sont indésirables (elles entraînent une augmentation du temps nécessaire à la communication d’une alarme) alors que la perte de communication est totalement inacceptable (panneau de contrôle, et par conséquent les utilisateurs et l’entreprise de sécurité ne seront pas conscients de l’alarme).

En règle générale, les systèmes professionnels fonctionnent à des fréquences de 433 MHz ou 868 MHz et utilisent une bande de fréquences plutôt qu’une seule fréquence fixe pour la communication entre le panneau de contrôle et les détecteurs. Cela permet au système de modifier automatiquement la fréquence de fonctionnement en cas d’interférences accidentelles ou intentionnelles. Cette technologie est connue sous le nom de saut de fréquence.

Pourquoi le Wi-Fi ne convient pas à la communication entre les appareils de sécurité

|

Quelle technologie radio Ajax utilise

Pour la communication entre le hub et les appareils, le système de sécurité Ajax utilise la technologie radio Jeweller. Il fonctionne dans la plage de 868,0 à 868,6 MHz ou 868,7 à 869,2 MHz (selon la région) et contrôle en permanence le niveau de bruit dans le canal radio. Dès que le bruit dépasse la valeur limite, le hub détecte l’inhibition, passe à une fréquence moins bruyante et envoie les notifications appropriées à l’utilisateur et à l’entreprise de sécurité.

Jeweller communique les alarmes en moins de 0,15 seconde, ajuste automatiquement l’intensité du signal tout en économisant la charge de la batterie de l’appareil, et assure une portée de communication allant jusqu’à 2000 mètres.

👉🏻 Comment Ajax fait face à l’inhibition

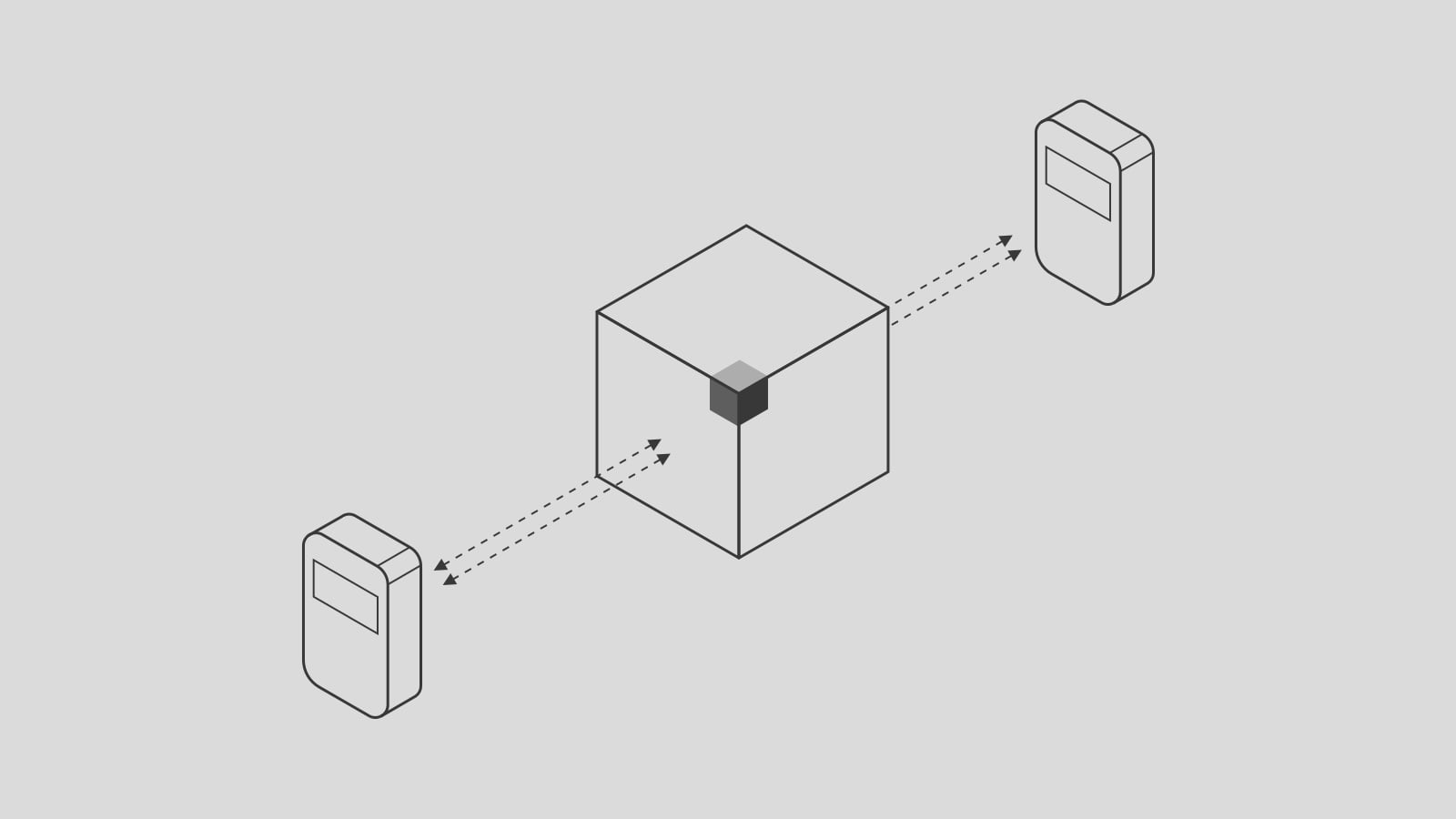

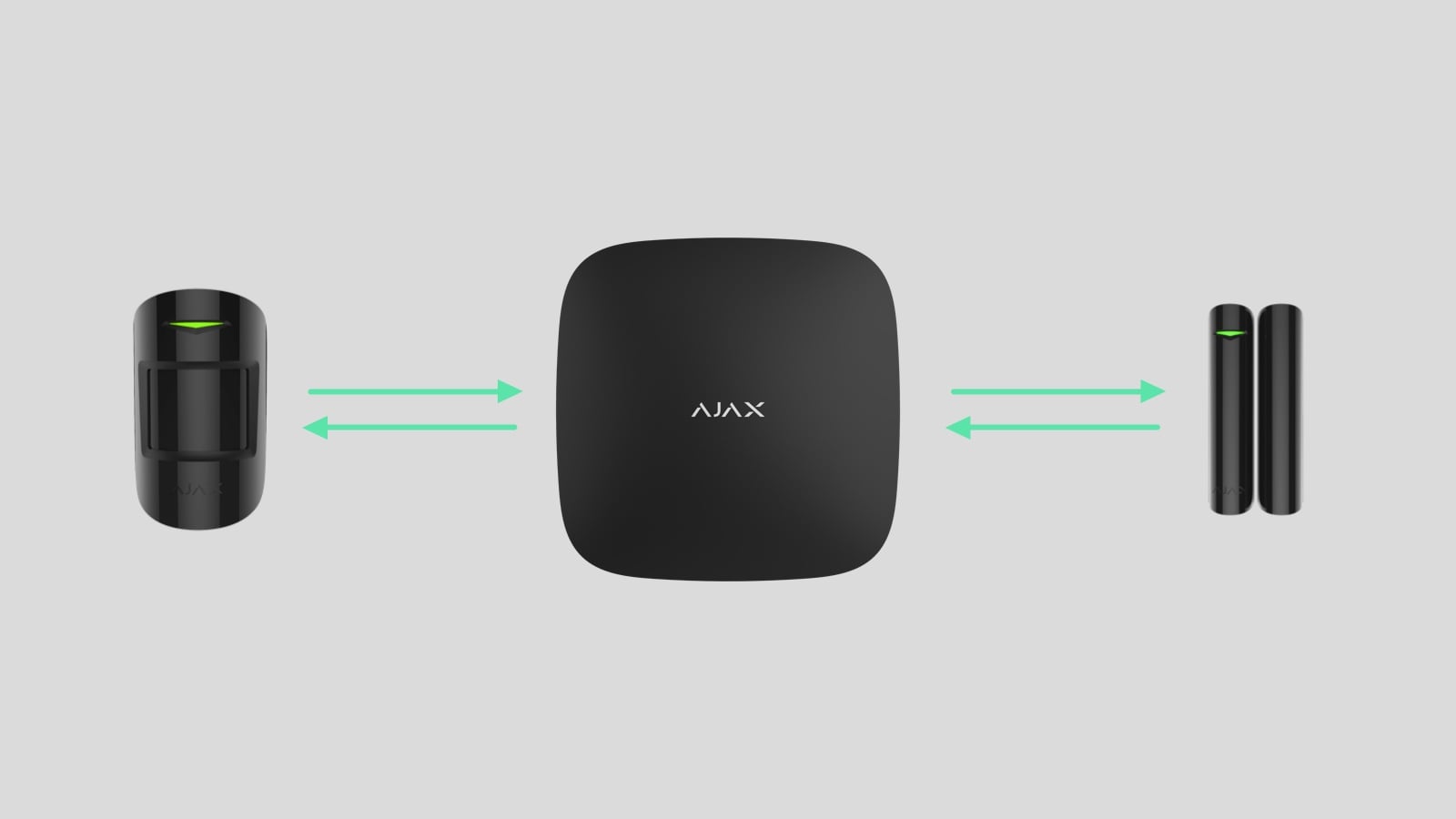

4. La communication entre les appareils du système de sécurité doit être bidirectionnelle (duplex)

La communication entre les appareils du système de sécurité peut être unilatérale ou bilatérale. Dans le premier cas, les détecteurs communiquent les alarmes et les événements du système au panneau de contrôle, tandis que le panneau de contrôle ne communique pas avec les détecteurs. Si l’appareil tombe en panne (à cause d’un sabotage ou d’une panne d’équipement) ou si la connexion est interrompue, le panneau de contrôle ne sera pas alerté de l’incident. Tant l’utilisateur que l’entreprise de sécurité ne seront pas informés de la violation de la sécurité.

Dans les systèmes de sécurité à connexion bidirectionnelle, le panneau de contrôle et les détecteurs échangent des informations. Le détecteur continue de transmettre l’alarme jusqu’à ce que le panneau de contrôle confirme sa réception. Dans ce cas, il n’y a pas de risque de perte de données lors d’une courte interruption de la connexion. Le panneau de contrôle peut modifier les réglages de l’appareil et interroger les appareils pour vérifier la connexion et les états. Le niveau de fiabilité d’un tel système est deux fois plus élevé.

Comment le système de sécurité Ajax utilise la connexion bidirectionnelle

Les détecteurs envoient des rapports d’état au hub toutes les 12 secondes ou plus. Le hub répond aux détecteurs qui signalent la réception du rapport et met à jour les états de l’appareil dans l’application. Si l’appareil ne répond pas pour une raison quelconque, le hub considère que l’appareil a été perdu et informe les utilisateurs et l’entreprise de sécurité de la situation.

Lors de l’envoi d’une alarme, le détecteur demande confirmation au hub. Si le détecteur ne reçoit pas de réponse, il continue à communiquer l’alarme jusqu’à ce que le hub l’accepte et la traite.

La connexion bidirectionnelle permet à l’utilisateur de tester les appareils à distance et de modifier leurs réglages via les apps Ajax : sensibilité des capteurs, niveau sonore des sirènes et leur réponse aux alarmes, appartenance aux groupes de sécurité, etc.

👉🏻 Combien de temps faut-il au hub pour remarquer une perte de communication avec le détecteur

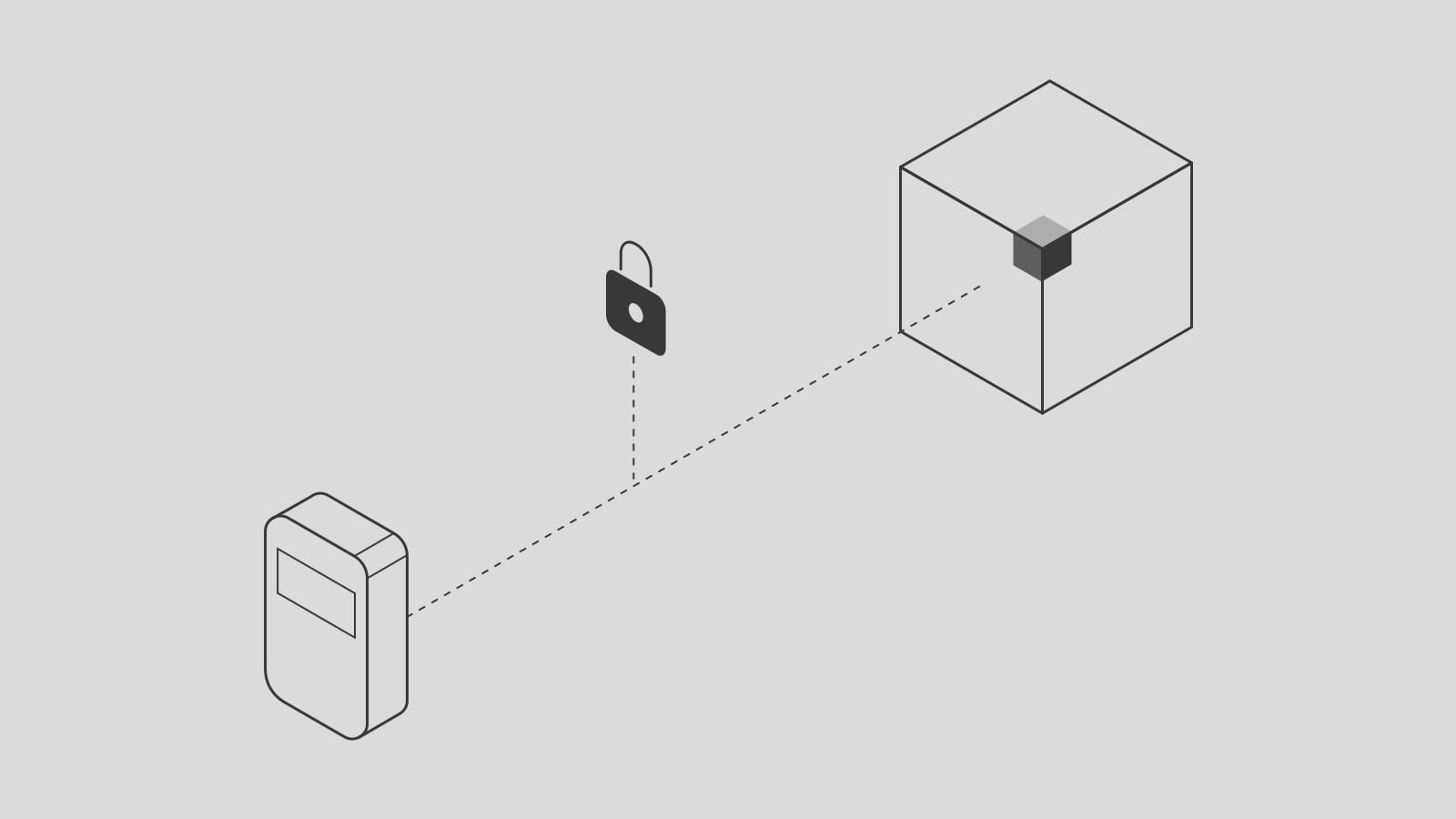

5. Le système de sécurité chiffre les données et est protégé contre le sabotage

Les données transmises entre les détecteurs et le panneau de contrôle doivent être chiffrées et protégées contre le sabotage. Ce dernier permet d’éviter le contournement de l’équipement, y compris le contournement de la télécommande utilisée pour le contrôle des modes de sécurité dans le pire des cas, puisque les auteurs de l’infraction auront le contrôle total du système de sécurité.

Il est optimal si le signal radio est chiffre avec un algorithme complexe, car plus le сhiffrement est primitif, plus il est facile de pirater le système et d’accéder à son administration. Par exemple, le craquage d’un сhiffrement AES 128 bits nécessite des centaines d’années, et un système d’alarme avec un сhiffrement ancien ou primitif peut être accessible en quelques minutes avec un code grabber.

👆🏻Un code grabber est un appareil d’interception de signaux entre un système de sécurité et un appareil de contrôle (une télécommande, un clavier), qui permet le piratage du système de sécurité.

Comment Ajax est protégé contre le sabotage

Au lieu d’algorithmes et de solutions standard, nous utilisons nos propres solutions. Toutes les données transmises sont chiffrées avec l’algorithme AES avec une clé flottante. Chaque appareil Ajax a un identificateur individuel, et le protocole Jeweller fournit un système de propriétés et de marqueurs pour l’identification de ses appareils. Le système de sécurité ne peut pas être désarmé avec une télécommande qui n’est pas reliée au hub.

La fiabilité d’Ajax est confirmée par la certification EN 50131, et les appareils du système de sécurité se voient attribuer le niveau d’intégrité Grade 2, c’est-à-dire qu’ils sont prêts à faire face à des cyber-attaques expérimentées avec un équipement spécial.

6. Le système de sécurité est connecté à la station de surveillance d’une entreprise de sécurité

La tâche du système de sécurité est d’identifier la menace le plus tôt possible. Cependant, il ne suffit pas d’être conscient du problème – il faut y répondre correctement. Après avoir reçu un message du système d’alarme, la personne peut contacter la police elle-même (il n’est pas préférable de traiter de façon indépendante avec les criminels). Cependant, il est plus rationnel de confier la réponse aux professionnels en connectant le système de sécurité au poste de surveillance de l’entreprise de sécurité.

Les organismes de sécurité ne relient que des systèmes de sécurité certifiés à leurs stations de surveillance. Au cours du processus de certification, les équipements de sécurité sont testés par des laboratoires indépendants autorisés à effectuer des tests spécifiques : tests fonctionnels, résistance des équipements aux interférences climatiques et mécaniques ainsi qu’aux champs électromagnétiques externes, qualité de la communication radio, et tendance de l’appareil aux influences externes. Si vous échouez à au moins un test, vous ne recevrez pas de certificat spécialisé.

Avant d’utiliser de nouveaux équipements dans des conditions réelles, les entreprises de sécurité installent les appareils dans des installations d’essai (appartements, maisons, bureaux) ainsi que les systèmes de sécurité déjà éprouvés. Si le nouveau système est comparable en termes de fiabilité, c’est-à-dire qu’il n’est pas sujet aux faux déclenchements, aux perturbations et qu’il détecte correctement les menaces, il est alors relié aux stations de surveillance.

Comment connecter Ajax à la station de surveillance

Le système de sécurité Ajax peut être connecté aux stations de surveillance des structures de sécurité presque partout dans le monde. Et vous pouvez choisir une entreprise de sécurité directement depuis l’application :

- Allez à Entreprise de sécurité dans les paramètres du hub (Devices → Hub → Settings ⚙️ → Security companies)

- Sélectionnez l’entreprise dans la liste et cliquez sur Envoyer la demande de surveillance.

Seul un système de sécurité professionnel fiable qui offre une protection complète et qui vous permet d’être au courant de la situation dans l’établissement peut être chargé de la protection des personnes et des biens.

- Le système de sécurité est toujours en contact avec le monde extérieur grâce à plusieurs canaux de communication.

- L’utilisateur et l’entreprise de sécurité sont au courant du fonctionnement normal du système de sécurité puisque le serveur cloud échange régulièrement des informations avec l’équipement de l’établissement.

- Les détecteurs, les appareils de contrôle et les sirènes sont toujours reliés au Centrale (Centrale d’alarme) car le système de sécurité utilise la bonne technologie de communication.

- En cas de panne d’équipement ou de sabotage, la centrale d’alarme est informée du problème et vous et l’entreprise de sécurité serez informés de la situation.

- Les intrus n’auront pas accès à votre système de sécurité et ne pourront pas désactiver ou affaiblir la protection car la possibilité de piratage et de sabotage est exclue.

- En cas d’incidence, l’équipe d’intervention rapide de l’entreprise de sécurité arrivera sur les lieux en quelques minutes.