Die Funkkommunikation wird als die größte Schwachstelle von kabellosen Sicherheitssystemen angesehen. Sie kann vermutlich ohne Weiteres mit Geräten gestört werden, die man quasi an jeder Ecke bekommt, und ohne Funkanbindung ist das Alarmsystem nicht in der Lage, Eindringlinge abzuwehren. Folglich wird das Objekt schutzlos.

Dieser Artikel räumt mit den Mythen über Störsender auf, zeigt ihre wirklichen Fähigkeiten auf und schildert, wie Gegenmaßnahmen für diese Art Sabotage bei Ajax umgesetzt werden.

Stören einer Funkkommunikation

Stören ist das illegale Erzeugen von Interferenzen in Funkkanälen. Diese Interferenzen sollen die Übertragung von Alarmmeldungen in kabellosen Sicherheitssystemen verhindern. Solche Geräte werden als Störgenerator oder Signalunterdrücker bezeichnet und sind allgemein als Störsender bekannt.

Störgeneratoren arbeiten innerhalb eines bestimmten Bandbereichs um die Betriebsfrequenz des zu störenden Geräts herum. Wenn die Frequenzen von Gerät und Störsender nicht übereinstimmen, wirkt sich die Störung nicht auf den Betrieb des Geräts aus.

Das Stören kann sowohl auf einzelne Melder als auch auf das Sicherheitssystem insgesamt abzielen.

Sabotage-Versuche treten relativ selten auf, d. h. nicht mehr als fünf Fälle auf 20 000 geschützte Objekten pro Jahr. Dies ist darauf zurückzuführen, dass Einbrüche in alarmgesicherte Wohnräumlichkeiten unter zwei Minuten dauern. Ein Stören würde den Vorgang in diesem Fall nur unnötig verzögern.

Arten von Störgeräten

Der Störgenerator kann ein bestimmtes Band stören oder mehrere Kommunikationstechnologien von Sicherheitssystemen gleichzeitig sabotieren, sprich: breitbandig arbeiten.

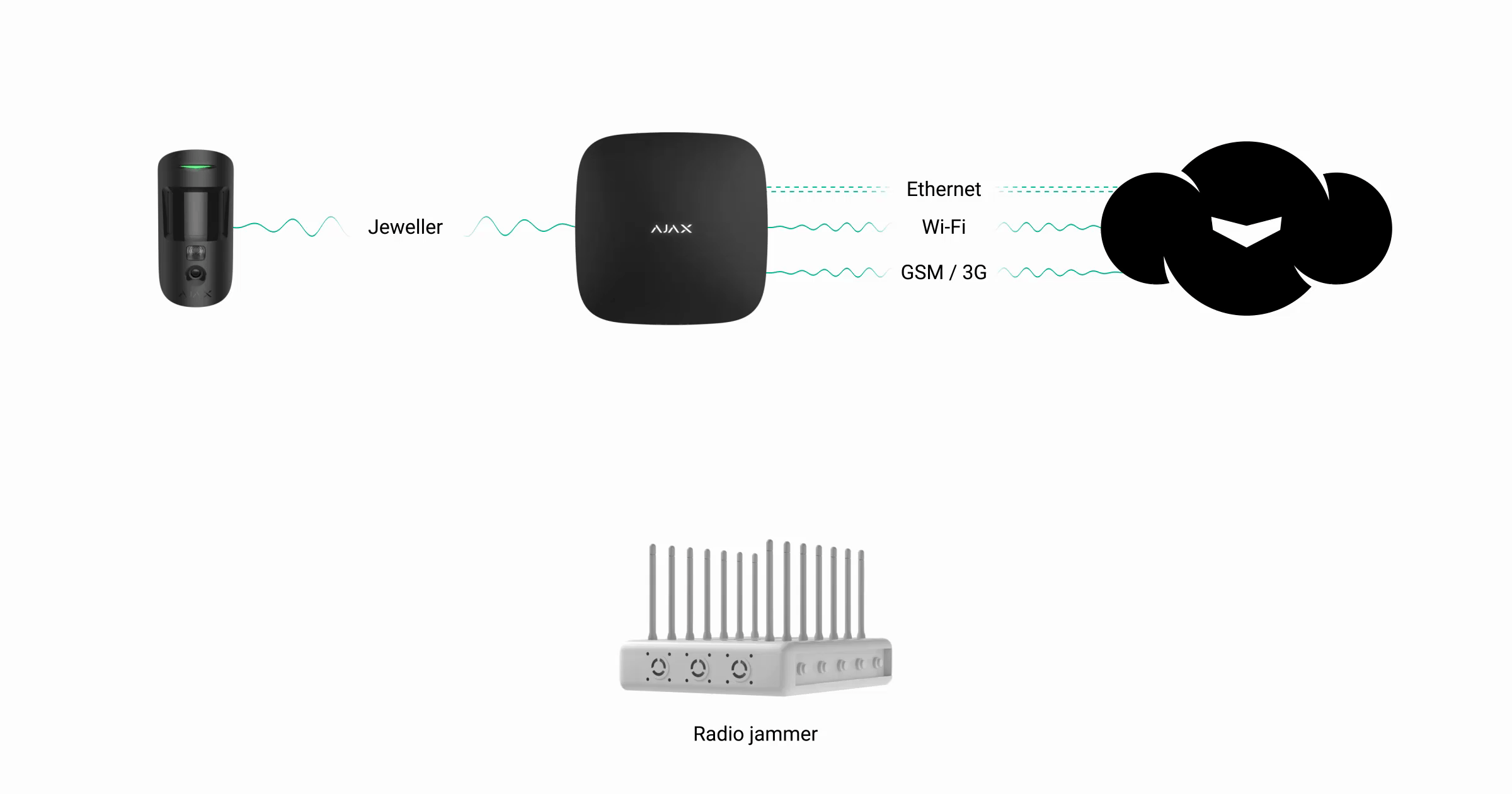

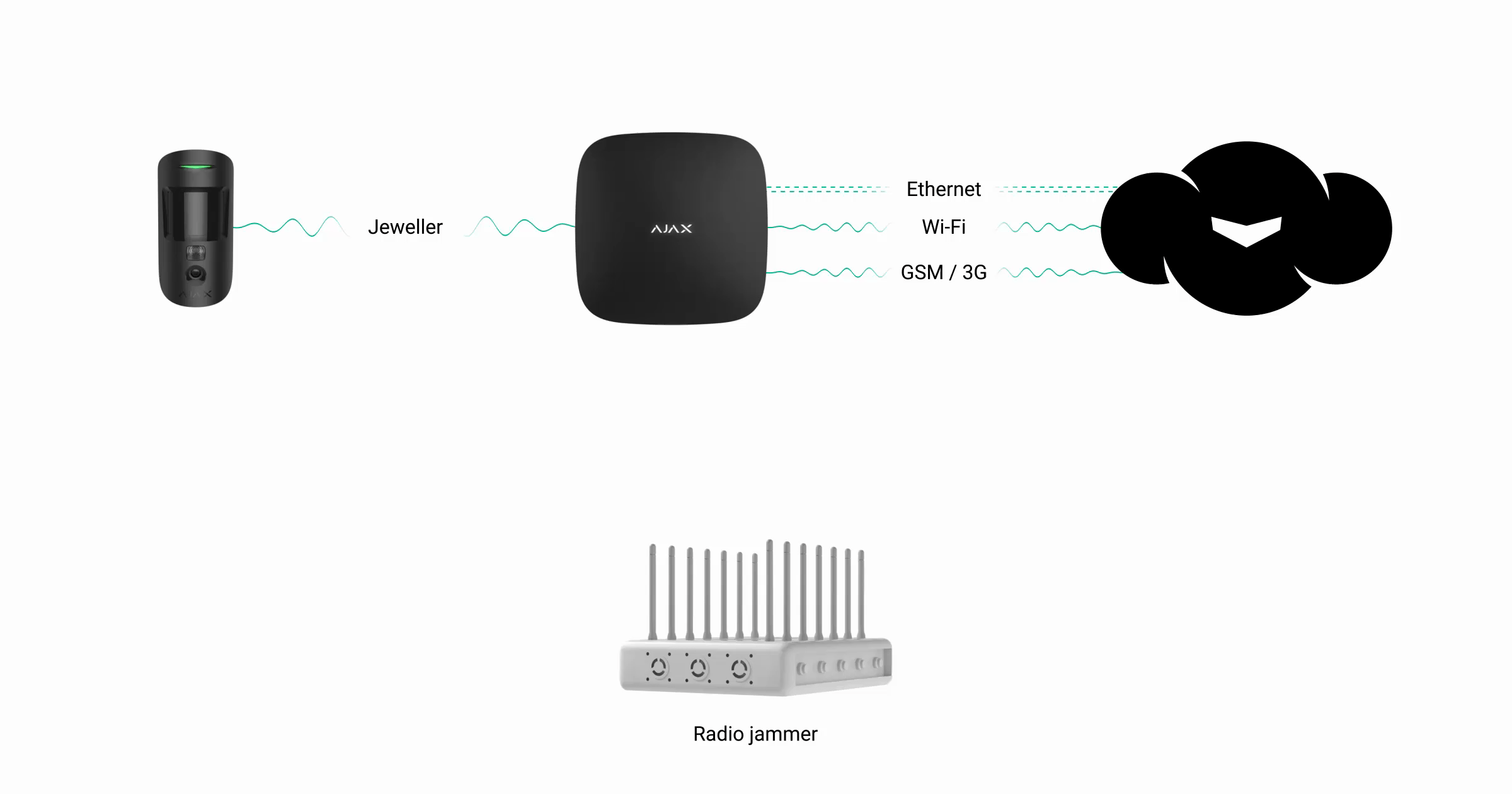

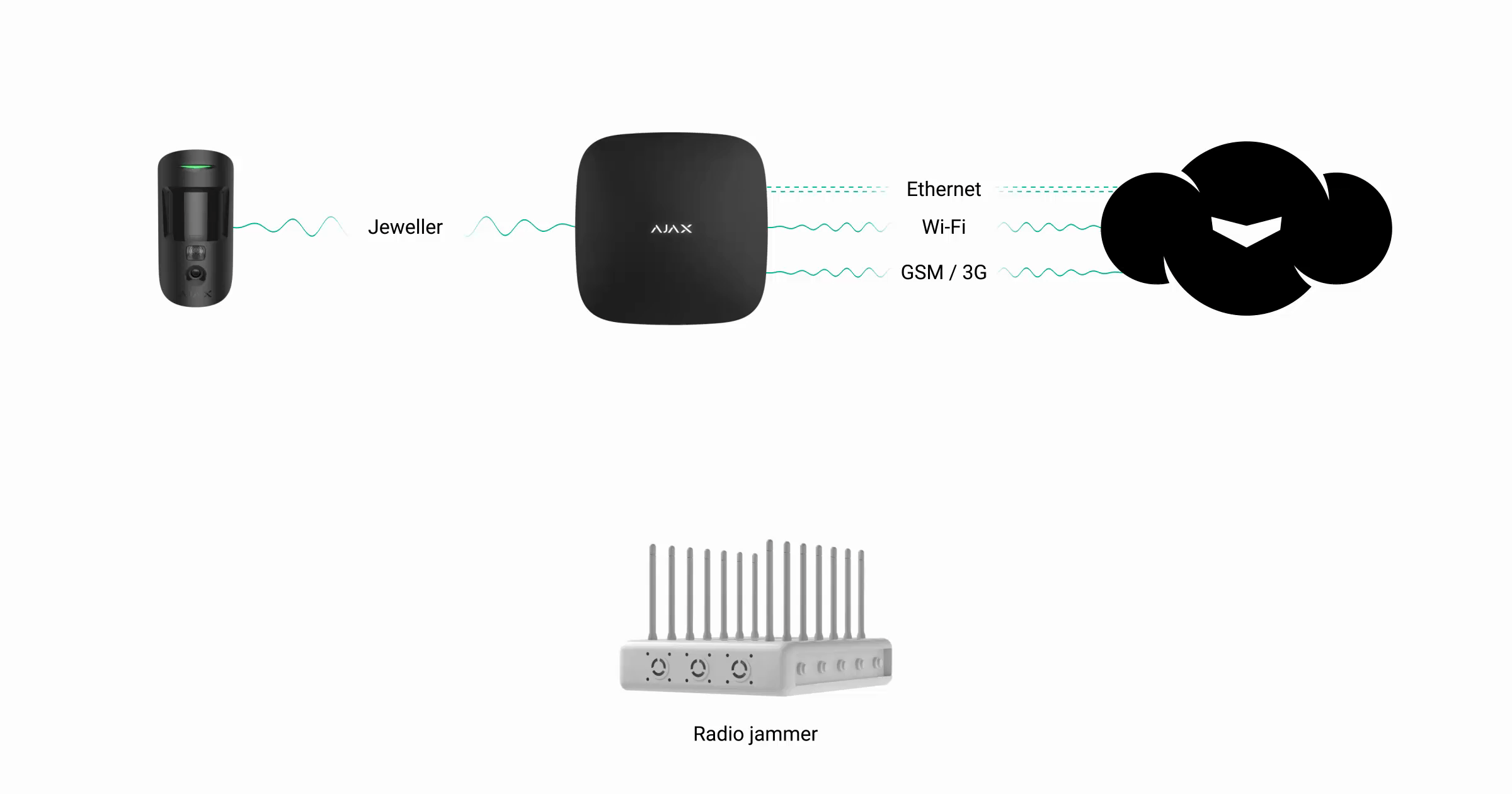

Ajax nutzt zum Beispiel 5 Frequenzbänder für die Funkübertragung:

- die Mobilfunknetze 2G/GSM (900/1800 MHz), 3G/UMTS (2100 MHz) und LTE (900/1800/2600 МHz je nach Region und Mobilfunkbetreiber)

- das WLAN (2,4 GHz)

- und die Jeweller-Funkfrequenzbänder (868,0–868,6 MHz oder 868,7–869,2 MHz –je nach Region)

Breitbandig arbeitende Störgeneratoren, die mehrere Netze gleichzeitig stören können (z. B. WLAN und GSM), können sein:

- Handgeräte bzw. tragbare Geräte in Telefongröße mit relativ geringer Leistung, weshalb sie eine Datenübertragung nur in einer Entfernung von 5 bis 15 Metern (bei freier Fläche) verhindern können.

- Stationäre Geräte, die zwar viel leistungsfähiger aber auch teurer sind. Je höher der Preis, desto größer ist die Reichweite und Anzahl der Netze, die sie stören können. Je breiter das Frequenzband und je größer der Störradius ist, desto leistungsfähiger muss der Störgenerator sein. Leistungsstarke Störgeräte können sehr heiß werden und erfordern zusätzliche Kühlung. Außerdem muss die Antenne des Störgenerators bei niedrigeren Störfrequenzen größer dimensioniert sein. All dies wirkt sich auf die Abmessungen des Geräts aus und Störer mit einer Reichweite von 100 Metern (bei freier Fläche) sind oft sehr groß, müssen zwangsgekühlt sein und mit 230 V gespeist werden.

- Eigenbau — in der Regel leistungsschwache Störer, die über kurze Entfernungen arbeiten. Um die Störabdeckung zu erhöhen, sind teure Breitbandverstärker erforderlich und die Herstellung solcher Geräte erfordert spezielle Fähigkeiten.

Reaktion des Ajax-Sicherheitssystems auf Störungen

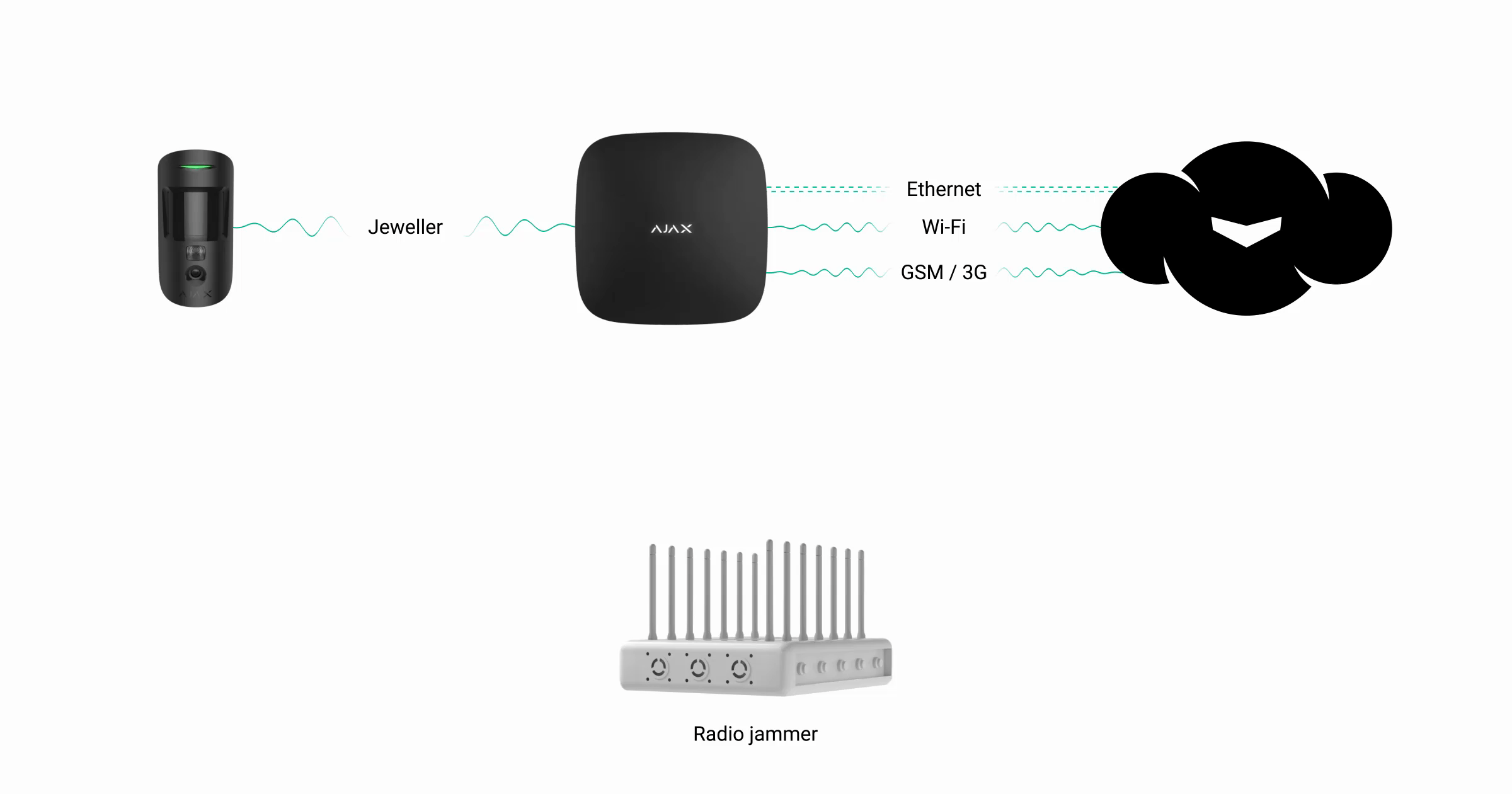

Hub nutzt GSM und Ethernet zur Kommunikation mit dem Ajax Cloud-Service sowie zur Übermittlung von Alarmen. Hub 2 Plus ist hingegen ein Unikat unter den Bedienfeldern für unser Sicherheitssystem – er nutzt gleichzeitig vier autorisierte Kommunikationskanäle: WLAN, Ethernet sowie zwei SIM-Kartensteckplätze für 2G/3G/LTE-Netzwerke. Zur Kommunikation mit den Geräten des Sicherheitssystems verwendet die Hub-Zentrale die Funktechnologie Jeweller.

1. Störung des GSM-Kanals

Das Stören des GSM-Kanals funktioniert nur bei geringer Signalstärke des GSM-Netzes. Ein starkes Signal kann aufgrund der hohen Leistung des Sendemastes eines Mobilfunkbetreibers kaum gestört werden.

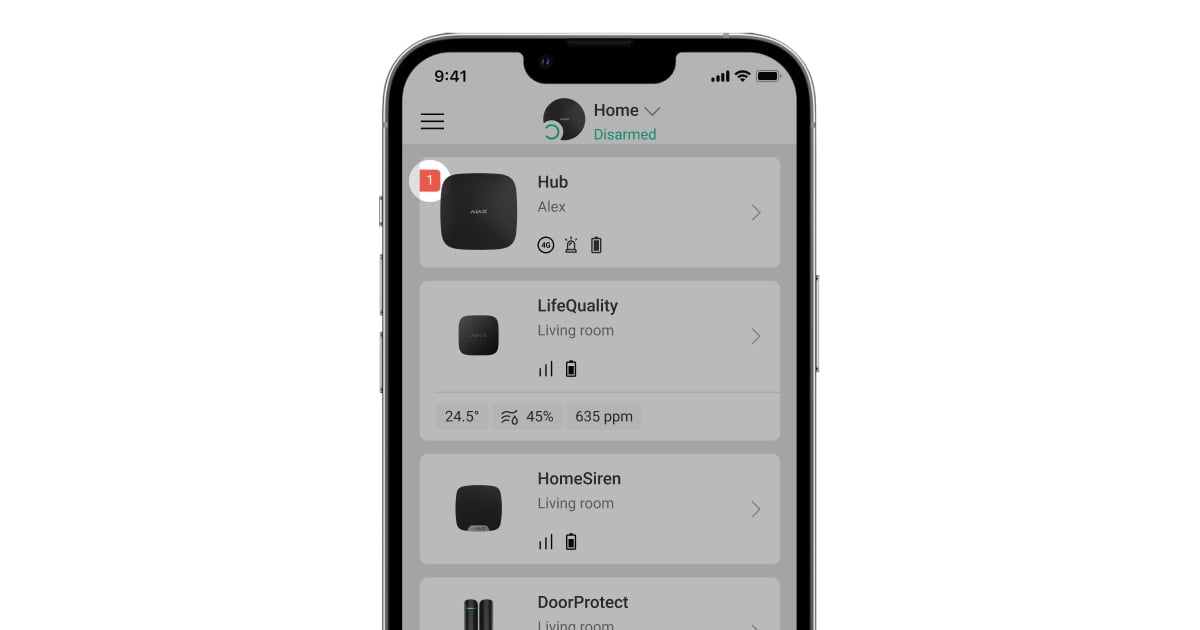

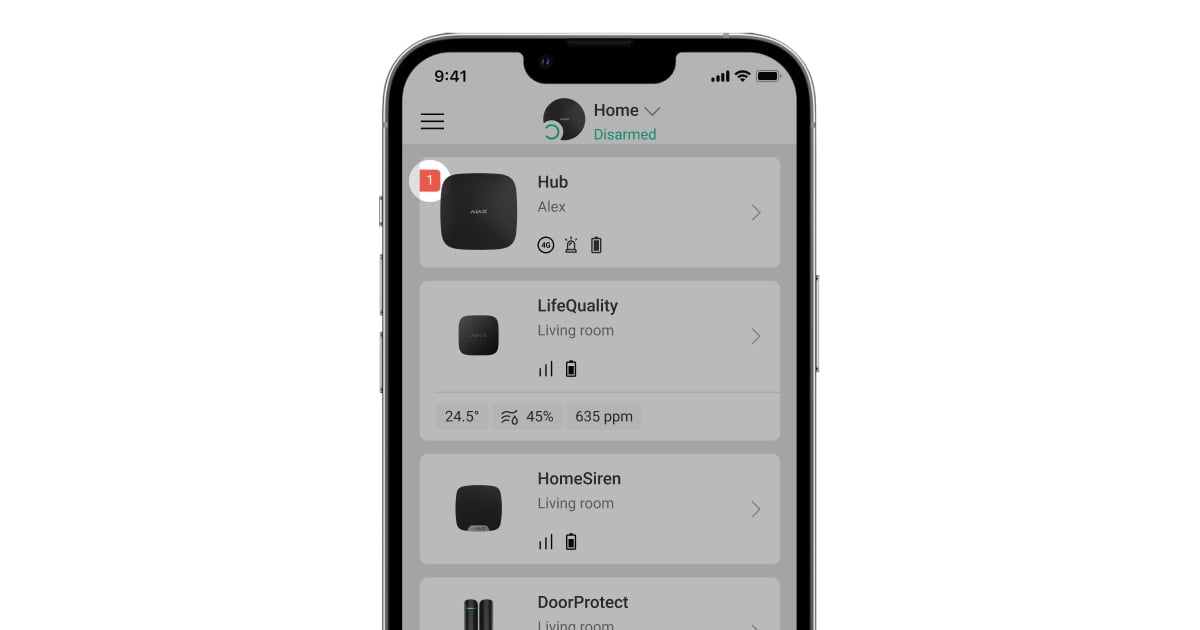

Wenn die Kommunikation über den GSM-Kanal unterbrochen wird, wird dem Fehlerzähler (rote Marke) auf dem Hub-Symbol in der Ajax-App eine „1“ hinzugefügt.

Der Hub funktioniert weiterhin ordnungsgemäß über Ethernet (und/oder WLAN bei Hub Plus/Hub 2 Plus). Wenn andere Kommunikationskanäle nicht verfügbar oder getrennt sind, verliert die Hub-Zentrale die Verbindung mit dem Server, der dann einen Alarm an die Nutzer des Sicherheitssystems und an den Sicherheitsdienst sendet. Das System protokolliert weiterhin die Melder-Alarme offline und sendet entsprechende Warnungen über die sirenen HomeSiren / StreetSiren / StreetSiren DoubleDeck.

Sobald die Verbindung wiederhergestellt ist, werden alle Alarme an die Anwendung und den Sicherheitsdienst übermittelt.

2. Störung der Jeweller-Frequenz

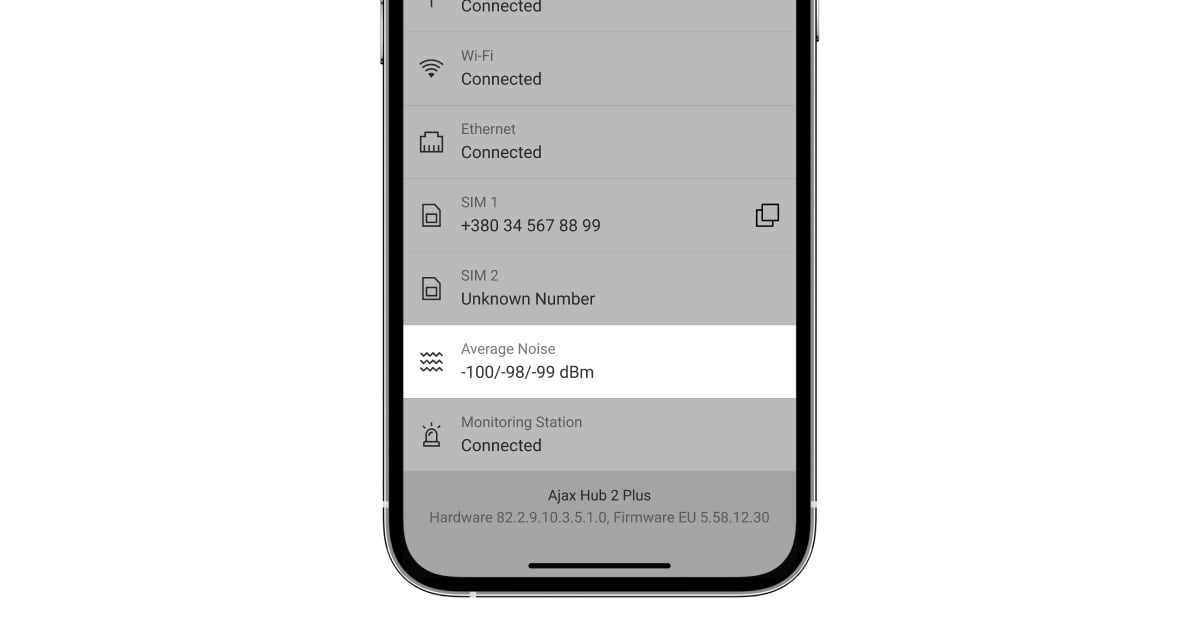

Der Hub und die angeschlossenen Geräte messen ständig den Rauschpegel auf den Jeweller-Frequenzen im Funkkanal.

Das Ajax-Sicherheitssystem erkennt Störungen, wenn der Rauschleistungspegel über einen Zeitraum von 30 Sekunden -70 dBm übersteigt. Dann sendet die Hub-Zentraleautomatisch eine Störungsbenachrichtigung an alle Nutzer und den Sicherheitsdienst. Um den Verbindungsverlust zu vermeiden, wechselt die Hub-Zentrale folglich zu einer weniger rauschbehafteten Frequenz.

Wenn die Hub-Zentrale die Verbindung zum Melder oder Gerät verliert, sendet sie die entsprechenden Benachrichtigungen an die Nutzer des Sicherheitssystems und den Sicherheitsdienst.

Das beabsichtigte Stören der Übertragung kann nicht nur von Hub-Zentralen, sondern auch von Funk-Repeatern erkannt werden.

3. WLAN-Störung

Bei einer Störung funktioniert Hub Plus über Ethernet und SIM-Karte weiterhin ordnungsgemäß, wenn diese Kommunikationskanäle genutzt werden. Bei Verlust der WLAN-Verbindung wird dem Fehlerzähler (rote Marke) auf dem Hub-Symbol in der Ajax-App eine „1“ hinzugefügt.

Wenn andere Kommunikationskanäle nicht verfügbar oder getrennt sind, verliert die Hub-Zentraledie Verbindung mit dem Server, der dann einen Alarm an die Nutzer des Sicherheitssystems und an den Sicherheitsdienst sendet. Das System protokolliert weiterhin die Melder-Alarme offline und sendet entsprechende Warnungen über die sirenen HomeSiren / StreetSiren / StreetSiren DoubleDeck.

4. Gleichzeitiges Stören von GSM, WLAN und Jeweller

Störgeneratoren, die in der Lage sind, 2G-/3G-/LTE-, WLAN- und Jeweller-Bänder gleichzeitig über einen großen Bereich zu stören (unter Berücksichtigung der Wände, Decken und Objekte, die Signale innerhalb des Gebäudes reflektieren), sind insgesamt teure Geräte, die nicht im Handel erhältlich sind.

Wenn die Einbrecher jedoch über einen solchen breitbandigen Störgenerator verfügen, erkennt das Ajax-Sicherheitssystem bei den Jeweller-Frequenzen einen hohen Rauschpegel und sendet die entsprechenden Meldungen über das Ethernet (falls angeschlossen) an die Nutzer und den Sicherheitsdienst. In den Ajax-Apps sehen Sie, dass die Verbindungen über WLAN- und 2G/3G/LTE-Netze inaktiv sind. Ohne Ethernet-Verbindung verliert die Hub-Zentrale die Verbindung mit dem Server. Der Server meldet das Problem, indem er eine Warnung an die Nutzer des Sicherheitssystems und den Sicherheitsdienst sendet.

So schützen Sie das Sicherheitssystem vor Störung/Sabotage

1. Installieren Sie die Hub-Zentrale an einem für Dritte nicht sichtbaren Ort und nicht in der Nähe von Türen und Fenstern. Beachten Sie bei der Installation, dass der Standort der Hub-Zentrale eine stabile Signalstärke für alle Ajax-Geräte gewährleisten muss.

2. Nutzen Sie alle verfügbaren Kommunikationskanäle.

Wenn Sie Hub haben: SIM-Karte und Ethernet.

Wenn Sie Hub 2 haben: zwei SIM-Karten von verschiedenen Anbietern und Ethernet. Bei Verlust der Ethernet-Verbindung schaltet die Hub-Zentrale auf die SIM-Karte um. Wenn die Daten nicht über das Internet via Mobilfunknetz übertragen werden, schaltet die Hub-Zentrale auf die zweite SIM-Karte um. Das Umschalten zwischen den SIM-Karten dauert bis zu 4 Minuten. Die Anlagen anderer Anbieter benötigen dafür im Durchschnitt 17 Minuten.

Die Verwendung von zwei SIM-Karten schützt zwar nicht vor GSM-Störungen (da beide SIM-Karten die gleichen Frequenzen verwenden), ist jedoch hilfreich, wenn eine der SIM-Karten aus einem sonstigen Grund nicht mehr funktioniert. Zum Beispiel aufgrund eines Fehlers aufseiten des Mobilfunkbetreibers.

Wenn Sie über Hub Plus oder Hub 2 Plus verfügen: zwei 3G-fähige SIM-Karten (LTE für Hub 2 Plus) von verschiedenen Betreibern, Ethernet und WLAN über unterschiedliche Zugangspunkte von verschiedenen Anbietern.

Bei Verlust der WLAN- und Ethernet-Verbindungen wechselt Hub Plus/Hub 2 Plus zur SIM-Karte und verwendet das 3G-Netz (oder LTE für Hub 2 Plus). Wenn die Daten nicht über das 3G/LTE-Internet übertragen werden, wechselt die Hub-Zentrale innerhalb von Sekunden zu 2G. Wenn das Problem nicht behoben ist, verwendet sie die zweite SIM-Karte nach derselben Logik: 3G/LTE als Hauptnetz und 2G als Ausweichnetz. Das Wechseln auf die jeweils andere SIM-Karte dauert bei Ajax nur bis zu 4 Minuten. Die Anlagen anderer Anbieter benötigen dafür im Durchschnitt 17 Minuten.

Die Verwendung von zwei SIM-Karten schützt nicht vor GSM-Störungen (da beide SIM-Karten die gleichen Frequenzen verwenden). Es ist jedoch hilfreich, wenn eine der SIM-Karten aus irgendeinem Grund nicht mehr reagiert. Zum Beispiel aufgrund eines Fehlers aufseiten des Mobilfunkbetreibers.

In der Mehrzahl der Fälle gehen Kriminelle nach folgendem Schema vor:

1) Einschalten eines Störgeräts.

2) Einbruch in das Objekt.

3) Suchen des Bedienfelds des Sicherheitssystems und Trennen der Haupt- und Notstromversorgung.

4) Verstecken in der Nähe und Warten auf die Reaktion des Sicherheitsdienstes.

Wenn der Sicherheitsdienst nicht reagiert, beginnen die Diebe, alles zu stehlen.

Zusammenfassung:

- Das Stören aller verfügbaren Funkkommunikationskanäle professioneller Sicherheitssysteme über einen großen Bereich kann nur mithilfe insgesamt sehr teurer Störgeneratoren erreicht werden.

- Ein zuverlässiges Sicherheitssystem ist nicht auf einen einzigen Kanal der kabellosen Kommunikation mit der Außenwelt angewiesen, und eine kabellose Verbindung sollte die kabeltgebundene Verbindung zum Internet ergänzen.

- Selbst wenn es den Eindringlingen gelingt, ein professionelles Sicherheitssystem vollständig zu isolieren, werden Sie und der Sicherheitsdienst über die Situation informiert — dank der regelmäßigen Abfrage des Sicherheitssystems durch den Server.

- Wenn die Kommunikation mit dem Sicherheitssystem unterbrochen wird, sollten Sie so schnell wie möglich zum Objekt gelangen. Sicherheitsdienste schicken in solchen Fällen sofort ein schnelles Einsatzteam los.

Roman Konchakivskyi

Leiter der Ajax Academy